注意: この記事はLLMによって英語から翻訳されたものです。正確性については保証いたしかねますので、あらかじめご了承ください。英語の原文はこちら。

現在、誰もがスマートフォンを持ち歩き、写真を撮って共有しています。その結果、自宅の住所などの機密性の高い位置情報を意図せず共有してしまうことがあります。また、ソーシャルメディア上の偽情報の時代でもあり、多くの人が自分の見解を裏付けたり、自分の主張を助けるために(意図的かどうかにかかわらず)偽の画像を共有しています。

この記事では、これらの不快な事柄に対する対策と、それを活用して情報を取得する方法について説明します。まず画像のメタデータについて見ていき、次に画像が加工されたかどうかを判断するためのいくつかの技術について触れ、最後に写真の出典や撮影場所を特定するための方法をいくつか紹介します。

EXIFとメタデータ#

EXIFという言葉を聞いたことがあるかもしれません。EXIFはExchangeable Image File Formatの略で、画像に関連するメタデータの取り扱いを定義する規格です。

EXIFは写真に多くのデータを保存できます。例えば:

- 写真の撮影に使用されたカメラ(またはスマートフォン)のモデルや、動作しているOSのバージョン

- 写真が撮影・編集された日時

- 露出、焦点距離、ISO、解像度、フラッシュの使用有無などの各種技術情報

- 写真を撮影した場所のGPS緯度、経度、高度、さらに移動速度

この情報は、FotoForensics(さらに有用な情報も表示されます。ただし画像はオンラインに保存され、永続的なURLでアクセス可能になる点に注意してください)や、ローカル環境で動作するソフトウェア(Ghiroはローカルで実行できる優れたオープンソースの選択肢です)など、さまざまなツールで閲覧できます。このような情報はプロの写真家には有用かもしれませんが、ほとんどの人にとっては不必要に多くの個人情報を晒すことになります。インターネット上で写真を共有する際に、スマートフォンのモデルや写真の撮影場所(例えば自宅)を共有したいでしょうか?そうは思いません。ただし、NSAはこの情報を好んでいます。NSAは2008年にXKeyscoreシステムにEXIF追跡機能を追加する計画があったと報じられています。

幸いなことに、自分を守るためにできることがあります。まず、AndroidとiOSでは、撮影する写真にGPS位置情報を含めないようにすることができます。残念ながら、撮影時にその他の情報の埋め込みを防ぐことはできないようですが、すべてのモデルやコンピュータOSにはこのデータを削除する組み込み機能や、メタデータなしで写真を共有する機能があります。ほとんどの人にとっては、最も機密性の高い情報であるGPS位置情報の削除で十分でしょう。

なお、画像には他にもさまざまなメタデータを付加できます。例えば、XMP(Extensible Metadata Platform)はAdobeが作成したISO規格で、「デジタル文書やデータセットの標準化されたカスタムメタデータの作成、処理、および交換」のためのものです。XMPには(OSINTを行っている場合に)有用な情報も含まれており、画像に対して行われた操作の履歴や、使用されたソフトウェアエージェント、プラットフォームなどがわかります。

この画像は改変されたか?#

基本を押さえたところで、もう少し深く掘り下げて、画像が改変された可能性があるかどうかを判断するためのさまざまな手法について見ていきましょう。そのために使える優れたソフトウェアが29a.chです。多くの有用なツールを提供しています。このパートでは、そのうち3つを紹介し、画像分析にどのように活用できるかを見ていきます。さらに多くの種類の分析(クローン検出など、非常に有用なものも多数あります)に興味がある方は、この記事の最後にある参考文献をご覧ください。

ELA - Error Level Analysis#

この方法は、JPEGのような非可逆圧縮を使用するフォーマットで機能します。この種の圧縮は、ファイルサイズを削減するために不正確な近似を使用し、データの一部を破棄します。一方、可逆圧縮された画像(PNGなど)のピクセルは、圧縮後も同じ状態を保ちます。

ELAは、画像内の異なる圧縮レベルを表示することができます。通常の状況では、画像に表示されるさまざまな要素は類似しているはずですが、画像が変更された場合、いくつかの不一致が見つかることがあります。画像を分析するには、以下の要素に注目する必要があります:

- 色に関係なく、平坦な表面は同じであるべき

- 類似したエッジは類似した明るさを持つべき

- 元の画像で類似して見えるテクスチャは、ELAフィルタでも同様に見えるべき

テキストでの説明も良いですが、この場合は視覚的な例の方がわかりやすいでしょう。以下の例を見てみましょう。

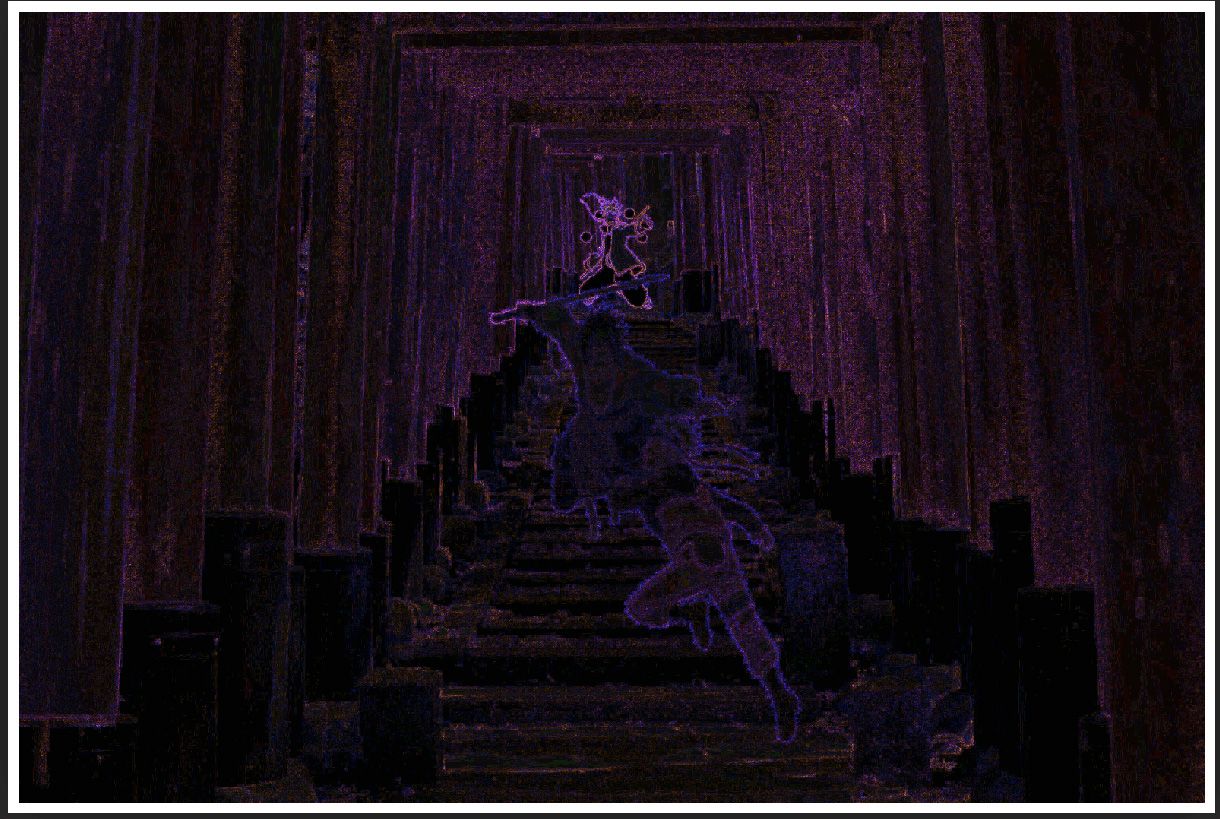

左の画像はELAフィルタの結果で、右が元の画像です。この画像は、背景に2つの画像を貼り付けて作成されました:奥のキャラクターと、手前で戦っている2人のキャラクターです。

ELA分析画像を見ると、先ほどの説明を考慮すれば、画像が編集されたことは容易にわかります。元の画像のオレンジ色の構造物の縁はELAの下ですべて類似していますが、3人のキャラクターの輪郭は大きく異なる明るさを持っています。

拡大ツール#

拡大ツールの使い方は簡単です。お察しの通り、疑わしい部分をズームして不自然な箇所がないか確認するというものです。例えば、前のパートで使用した画像の右下のキャラクターの頭部をズームすると、髪、額当て、衣服の周囲に白いピクセルが見られ、この画像が写真に貼り付けられたものである可能性が高いことがわかります。

サムネイル分析#

JPEG画像の場合、サムネイル画像(存在する場合)はEXIFデータに格納されています。画像が編集された際にサムネイルが更新されないことがあり、その場合は画像の元のバージョンが表示されます。

さらに詳しく#

逆画像検索#

よくあることですが、ある画像について詳しく知りたいと思うことがあるでしょう。例えば、その画像がどこから来たのかなどです。そのために、画像(または類似画像)がどこで使用されているかを検索できるオンラインサービスが多数あります。以下は、そのようなサービスの一例ですが、顔認識を行うようなより専門的なサービスも見つかるかもしれません。これらのサービス(特にロシアや中国のもの)に送信するものには注意が必要です。アップロードした内容は保存される可能性が高いためです。

探しているものを見つけるために、必ずしも元の画像が必要というわけではありません。例えば、前のパートで例として使用した画像をGoogleで検索すると、入力画像が少し異なっていても、Unsplash上の元の(リンク切れ:unsplash.com/photos/QjnobzYw7uU)背景画像を見つけることができます。

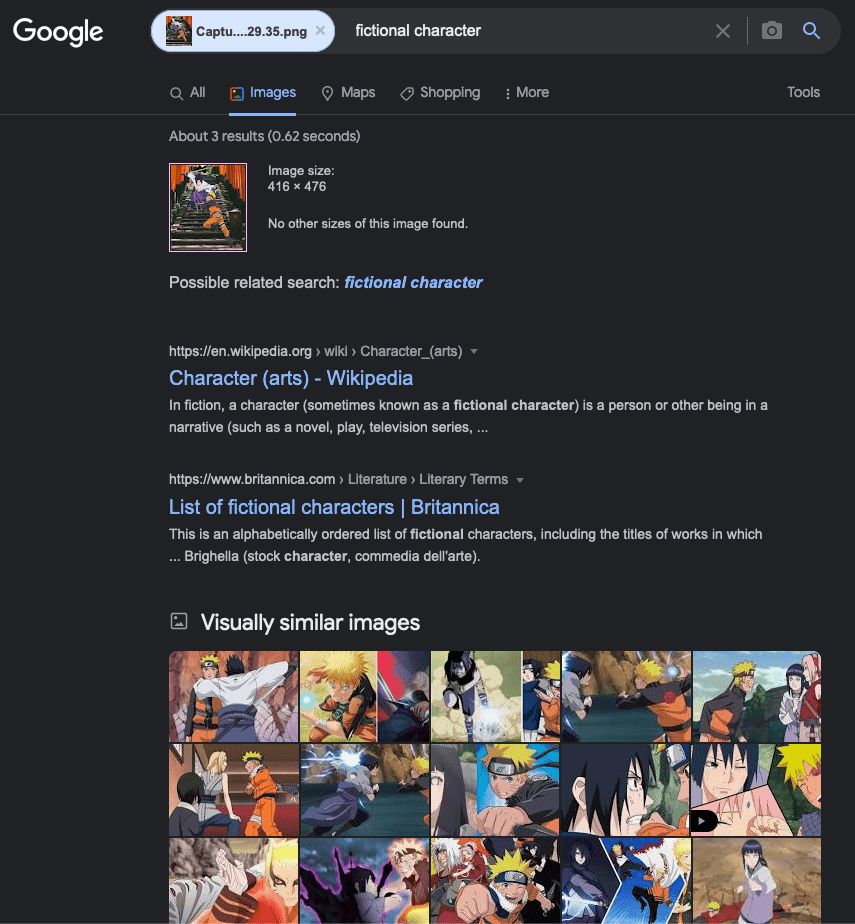

同様に、画像からキャラクターを切り抜いて、それらについて詳しく調べることもできます。この場合、元の画像は見つかりません(背景が画像をかなり異なるものにしているため当然ですが)。しかし、Googleはいくつかの有用なヒントを提供してくれます。以下のスクリーンショットに示すように、これらのキャラクターの他の画像が見つかります(Googleが自動的に「fictional character」という部分を検索に追加していることに注目してください)。

その他の一般的なヒント#

ここまで、メタデータ、改変を見つけるためのフィルタ、画像の出典・場所・人物を特定する方法など、画像についてより多くの情報を得るための基本的な方法の概要を紹介してきました。このパートでは、最後のヒントをいくつか紹介します。

ぼやけた画像を分析する場合でも、Smart Deblurなどのさまざまなソフトウェアを使用して画像品質を改善し(結果は状況により異なります)、より良い入力データを得ることができます。

この記事の最後に、写真がどこで撮影されたかを特定する際に参考になるヒントをいくつか紹介します。

- 画像内のテキスト、QRコードなどを探しましょう。お店の名前、企業のロゴなどが見つかるかもしれません。それらの要素を検索して、画像との関連性を調べることができます(Google翻訳の画像キャプチャモードを使えば外国語を理解するのにも役立ちます)。例えば、画像にレストランが写っている場合、正面の看板に表示されている名前を使ってそのレストランの場所を特定することができます

- 一般的に、画像の中で目立つものを見つけるようにしましょう。例えば、高所から東京を眺めた景色があり、東京タワーが見える場合(それが東京や東京タワーだとわからなくても)、Googleで「red white steel tower big city」と検索して詳しく調べることができます

- 前述のヒントに加えて、複数の識別可能な要素を見つけることで、写真が撮影された位置をより正確に三角測量できます

- 写真があり、おおよその場所を特定できた場合、Googleの衛星画像やストリートビューを使って、写真が撮影された正確な場所を特定できます(画面下部の日付に注意してください)

参考文献#

- Photo Forensics Tutorial

- FhotoForensics Tutorial(このソフトウェアは画像をオンラインに保存する点に注意してください)