Avertissement : Cet article a été traduit de l’anglais par un LLM. La précision n’est pas garantie. Vous pouvez lire l’article original en anglais.

Pour des raisons évidentes, si vous menez des activités douteuses sur les marchés du darknet, vous ne voulez laisser aucune trace menant à vous. Par conséquent, vous éviteriez d’utiliser une adresse email pour vous y inscrire, et c’est probablement pourquoi la plupart des plateformes ne la demandent pas ; n’est-ce pas ? Cela dit, presque tous les marchés du dark web utilisent PGP à diverses fins telles que la communication sécurisée, l’authentification à deux facteurs, etc. Comme PGP peut être assez obscur pour certaines personnes, et comme les logiciels demandent généralement une adresse email lors de la génération des clés PGP, cela peut nous permettre de collecter des données potentiellement intéressantes en fonction de ce que les utilisateurs choisissent d’entrer.

Point Market est très aimable de proposer une API qui permet d’accéder à pratiquement tout ce qui se trouve sur le marché. À partir de là, nous pouvons obtenir des données sur 296 boutiques différentes (une boutique correspond à un vendeur). Nous pouvons remarquer que 295 vendeurs ont une clé PGP configurée pour leur compte.

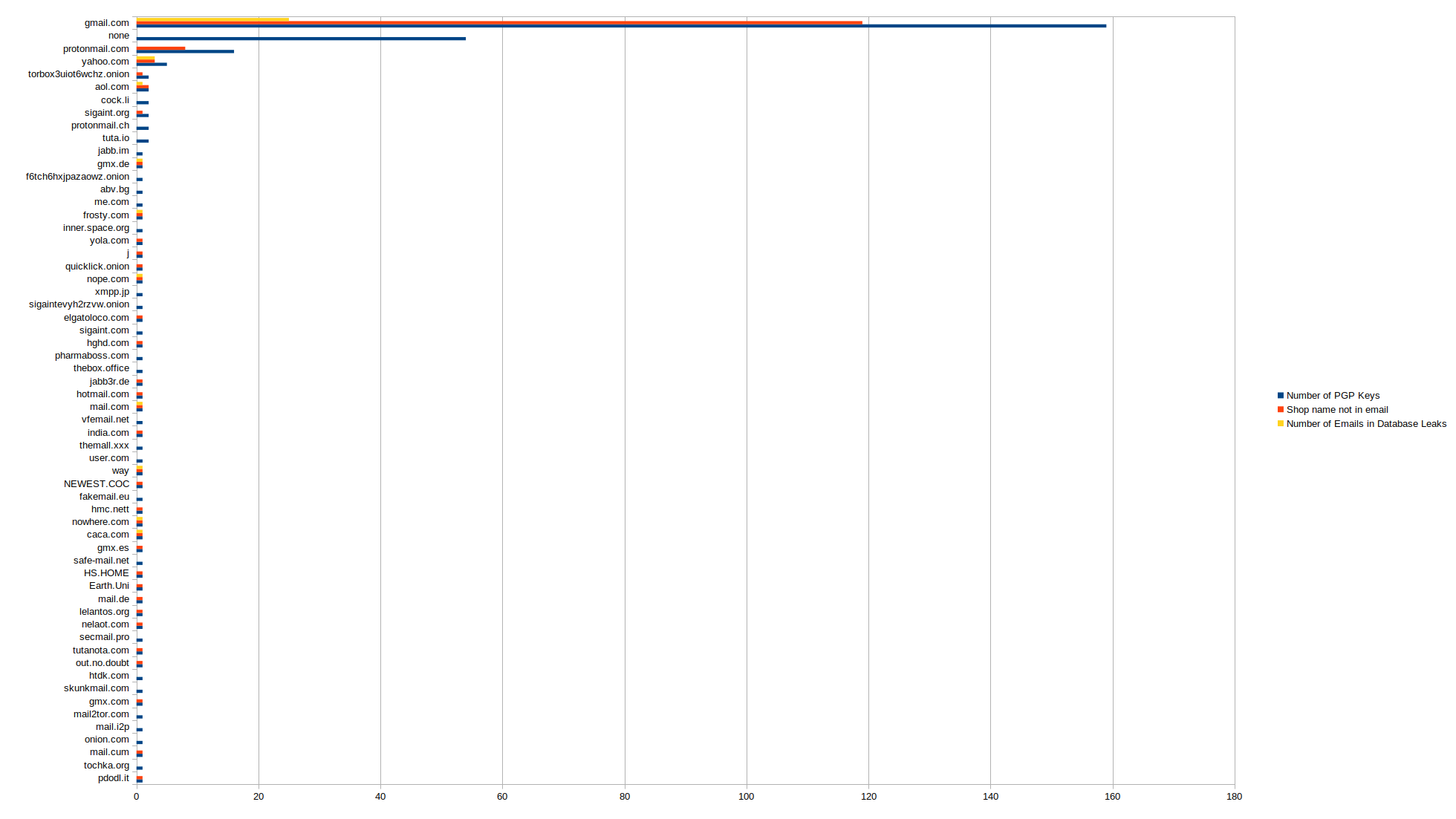

Après avoir ingéré les données, nous pouvons observer que la grande majorité des emails semblent être valides (et la majorité d’entre eux est hébergée chez Gmail !). Il y a cependant quelques vendeurs avisés qui n’ont pas entré d’email (ou un email manifestement faux) lors de la génération de leur clé PGP.

Cependant, obtenir les emails seuls n’est peut-être pas très parlant en soi car, bien que certains fournisseurs choisis par les vendeurs ne soient clairement pas un bon choix du point de vue de la sécurité opérationnelle, accéder aux emails avec un environnement Tor correctement configuré pourrait ne pas être si dangereux. Pour évaluer quels emails pourraient être utilisés en dehors du marché, nous avons ajouté deux métriques au graphique suivant. La ligne rouge représente le nombre de vendeurs dont le nom ne figure pas dans l’email associé à la clé PGP, et la ligne jaune est le nombre d’adresses uniques ayant été compromises au moins une fois (source : haveibeenpwned.com). La ligne bleue représente simplement le nombre de clés PGP associées à un email dans le domaine mentionné.

Bien que la métrique rouge offre une représentation discutable de la réalité, le nombre de comptes compromis peut être une métrique utile car elle nous permet de voir quels comptes sont utilisés et où. De plus, de manière surprenante, il semble que de nombreux comptes aient été compromis, ce qui suggère que certains vendeurs utilisent les emails sur des services courants, augmentant leurs chances de laisser des traces menant à eux. Évaluons à quel point c’est grave en examinant quels types de services sont compromis.

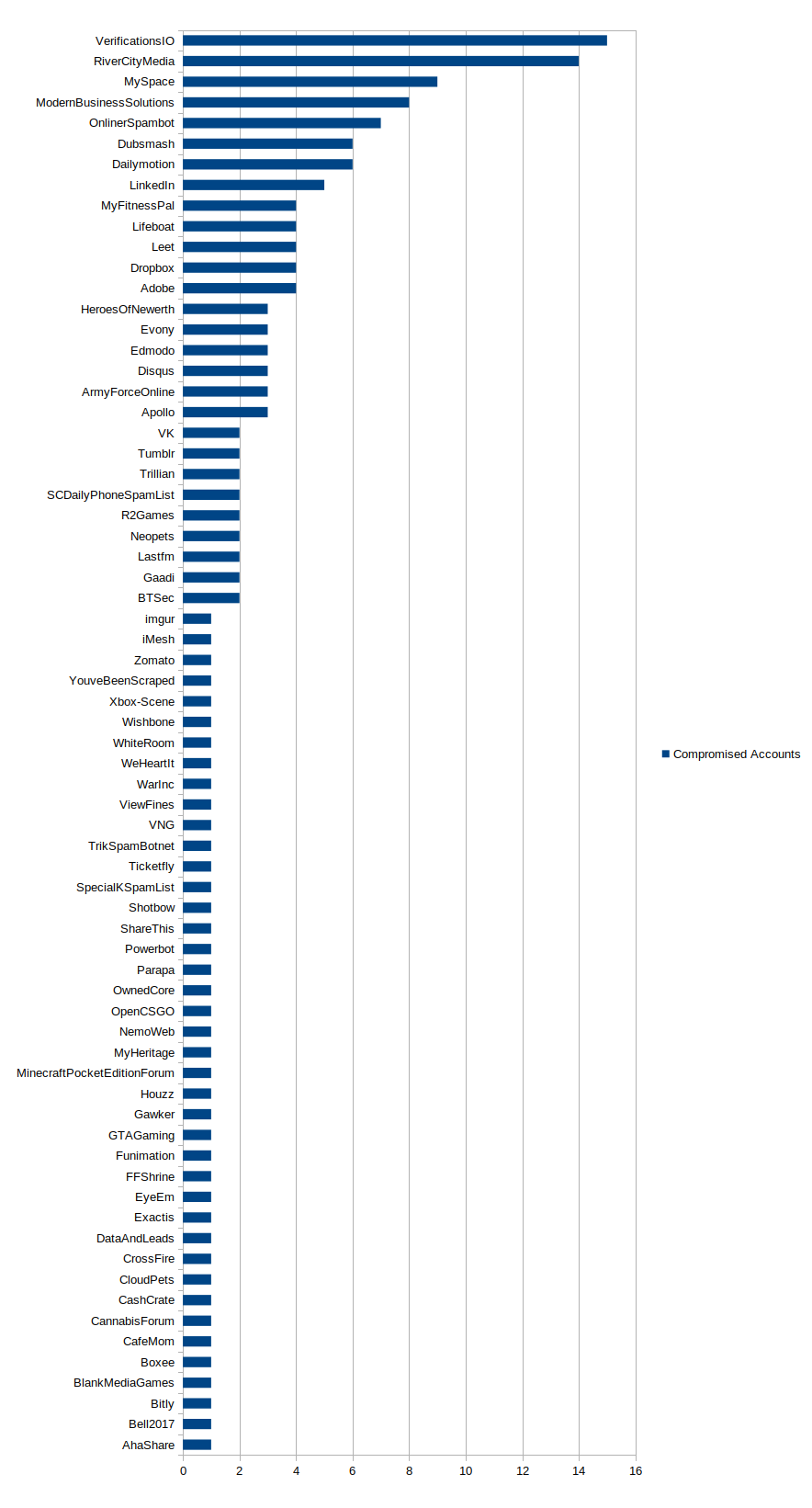

Ce que nous pouvons d’abord observer est un grand nombre de services (69 pour 25 utilisateurs uniques) où les différentes adresses email ont été utilisées. Notez que pour calculer le graphique, les domaines d’emails manifestement faux n’ont pas été inclus, ainsi que deux adresses Gmail qui semblent être potentiellement fausses (jb@yahoo.fr et SP@gmail.com).

Certains services ont du sens quand on considère le type d’activité que ces personnes mènent (par exemple Cannabis Forum ou Online Spambot), même s’il ne semble toujours pas judicieux de ne pas utiliser un email unique par service. Cependant, certains semblent être une très mauvaise idée comme Adobe, MyFitnessPal, TheTVDB, Edmodo ou Funimation. Même s’ils sont utilisés avec des paramètres Tor sécurisés, Adobe pourrait lancer une mise à jour inattendue, MyFitnessPal peut révéler quel type de produits/marques l’utilisateur consomme, TheTVDB et Funimation quel type de films/séries il aime, et Edmodo est une application de course, elle est censée être utilisée avec un GPS ! Toutes ces informations combinées peuvent fournir des informations personnelles identifiables très utiles pour traquer un utilisateur.

Bien sûr, il est possible que certains emails dans les fuites soient encore faux (par exemple utilisés dans le PGP mais n’appartenant pas à un utilisateur spécifique), mais il n’aurait guère de sens d’utiliser un email aléatoire non manifestement faux. En même temps, certaines adresses non compromises sont utilisées ailleurs (par exemple sur Twitter avec un numéro de téléphone associé). Une analyse plus approfondie de ces adresses, ainsi que des tentatives d’utilisation de diverses sources OSINT, sera réalisée dans de futurs articles.